Texte montrant l'attaque DDoS inspiration. La photo conceptuelle a perturbé l'accès au serveur normal en raison d'un système malveillant Photo Stock - Alamy

Attaque DDoS de texte d'écriture manuscrite.Concept signifiant un accès perturbé au serveur normal causé par un système malveillant Résumé écriture de nouveau contenu de blog Photo Stock - Alamy

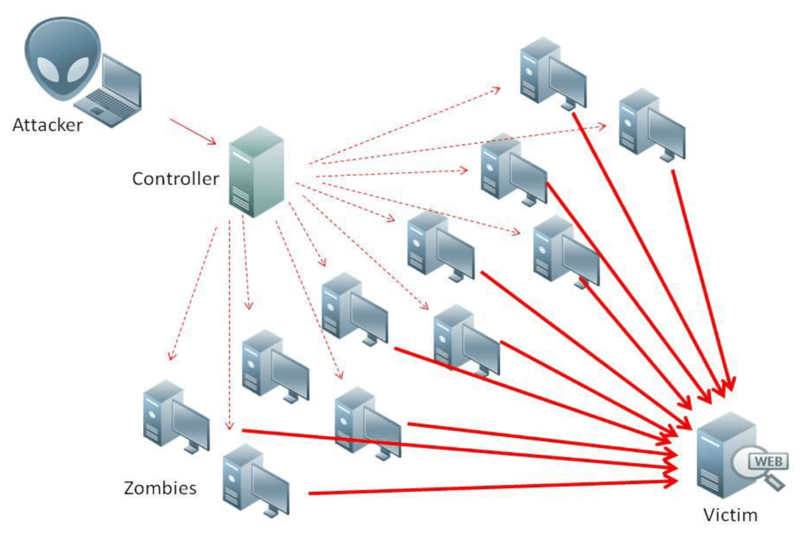

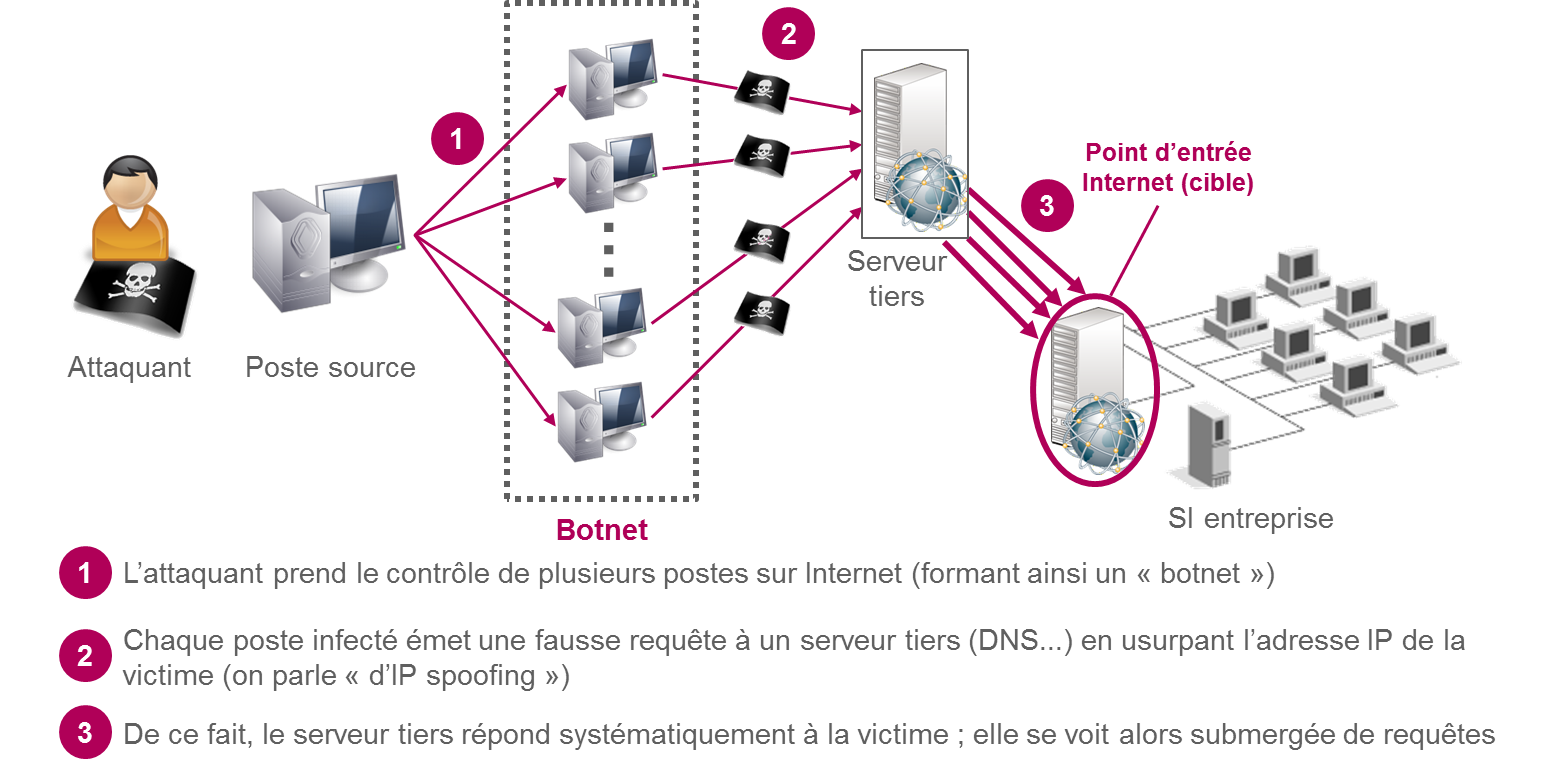

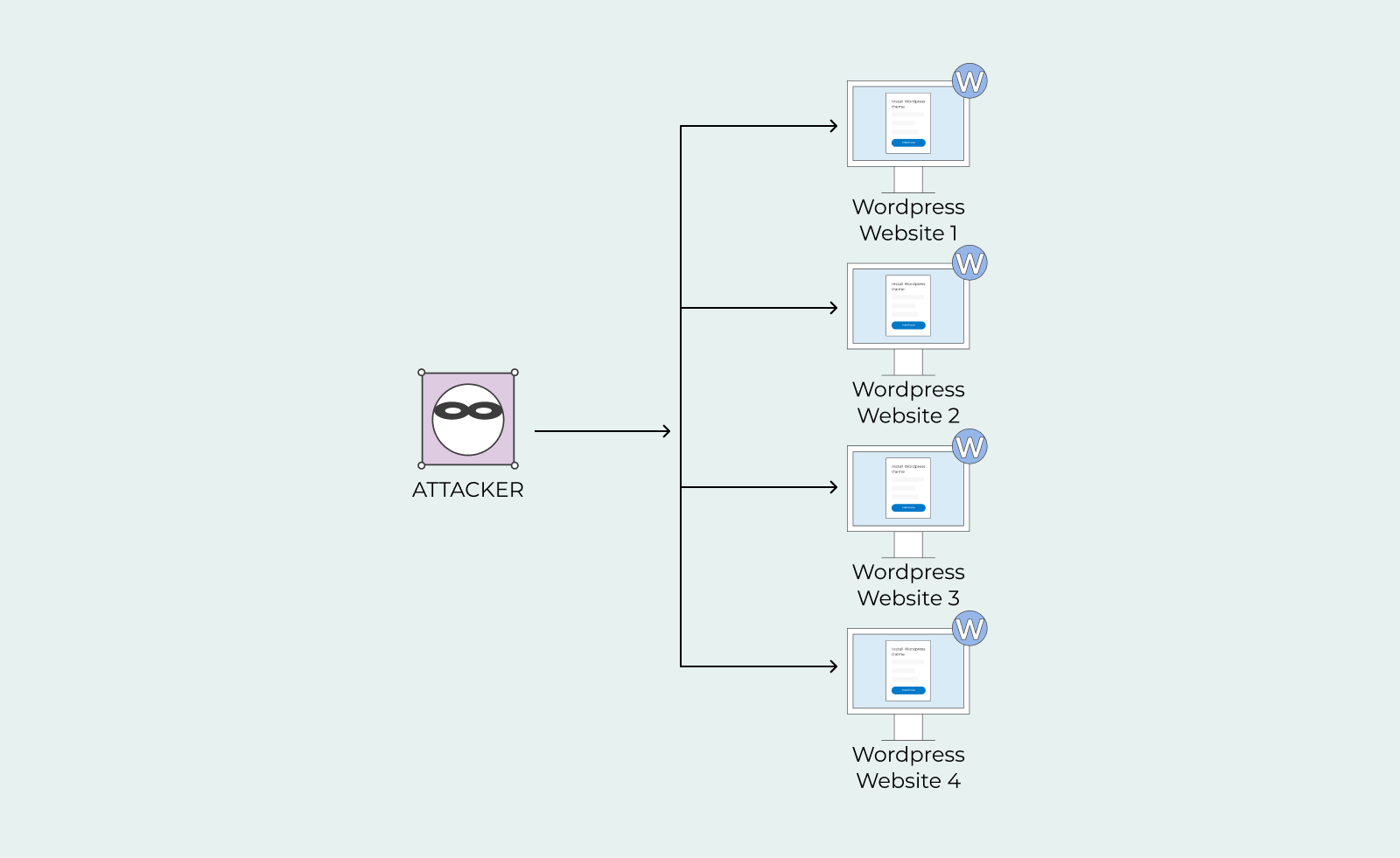

Gendarmerie du Var - En quoi consiste "l'attaque DDoS " ? Une attaque par déni de service (denial of service attack, d'où l'abréviation DoS) est une attaque informatique ayant pour but de